栏目:股票配资平台 作者:股票配资平台 更新:2026-02-26 阅读:54

<{股票配资平台}>硬件防火墙安全保障要点:冗余备份、网络分段及设备主机防护

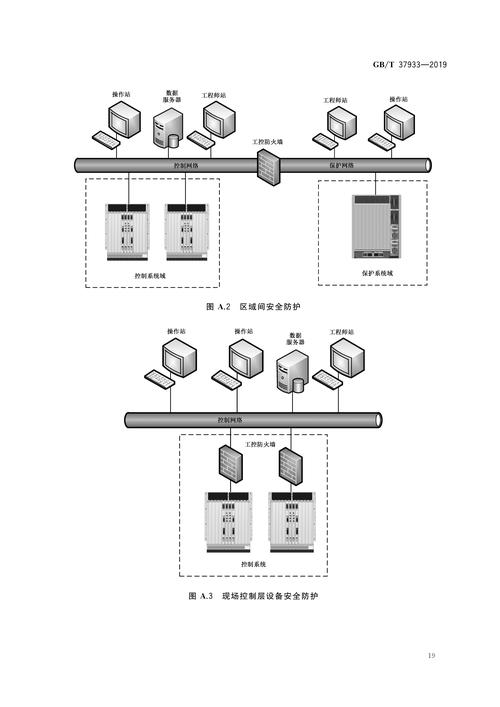

3. 冗余备份:核心传输链路采用“双链路”部署,一条链路故障时,另一条链路自动切换,避免传输中断,保障数据传输的可用性;

4. 网络分段与隔离:将内网划分为不同的子网(如核心业务子网、办公子网、DMZ区),子网之间设置访问控制策略,数据传输需经过授权,避免跨子网违规传输,减少风险扩散;

5. 域名系统安全(DNS):部署DNS防火墙,防范DNS劫持、DNS污染,确保域名解析正确,避免用户被引导至恶意网站,同时定期备份DNS配置,防止解析故障。

实践要点:

1. 核心数据(如个人信息、商业机密)必须采用端到端加密,避免仅依赖链路加密导致的风险;

2. 定期分析网络流量日志,重点关注异常数据传输行为,建立流量异常处置流程;

3. 核心业务的传输链路必须部署冗余备份,定期开展链路切换测试,确保故障时能快速切换;

4. 子网划分需结合业务安全等级,核心业务子网与办公子网严格隔离,避免办公设备感染病毒后扩散至核心子网。

(三)设备主机层

设备主机层是技术体系架构的“核心载体”,核心定位是“保障服务器、网络设备、存储设备等硬件主机的稳定安全”,聚焦“主机自身”的防护,核心风险是主机漏洞、恶意入侵、权限滥用、设备故障等,如同“住宅的墙体与承重结构”,只有载体稳定,才能保障上层应用与数据的安全。

核心技术措施:

1. 主机加固:对服务器、网络设备进行安全加固,关闭不必要的端口、服务(如闲置的FTP服务、服务),删除多余的用户账号,优化系统配置,减少攻击入口;常用加固工具如服务器安全加固软件、网络设备配置加固工具;

2. 补丁管理:建立主机补丁管理机制,定期扫描主机漏洞(如操作系统漏洞、设备固件漏洞),及时安装官方补丁,修复已知漏洞,重点关注高危漏洞(如Log4j、永恒之蓝等),避免漏洞被利用;

3. 主机入侵检测与防御(HIDS/HIPS):部署HIDS/HIPS工具,实时监控主机的运行状态、文件变化、进程活动,发现恶意程序(病毒、木马)、非法入侵行为(如远程控制、权限提升)及时报警、阻断,弥补边界与网络层防护的不足;

4. 权限管控:实行“最小权限原则”,为主机用户、管理员分配对应权限,禁止普通用户拥有管理员权限,管理员账号采用强密码、多因素认证,定期更换密码,同时记录权限操作日志,便于追溯;

5. 设备监控与故障处置:部署主机监控工具,实时监控主机的CPU、内存、磁盘使用率,以及设备运行状态,发现设备故障、资源过载及时处置,同时建立主机故障应急预案,减少故障造成的损失。

实践要点:

1. 主机加固需结合设备类型与业务需求,避免过度加固影响设备运行与业务使用;

2. 补丁安装前需进行测试,确认补丁不影响业务正常运行后,再批量安装,避免补丁兼容问题导致设备故障;

3. 定期开展主机漏洞扫描,建立漏洞台账,明确整改责任人与整改时限,实现漏洞闭环管理;

4. 核心服务器需部署HIDS/HIPS工具,重点监控核心文件与进程,防范针对性攻击。

(四)应用数据层

应用数据层是技术体系架构的“核心防护目标”,核心定位是“保障应用程序安全与核心数据安全”,聚焦“应用与数据”这一核心资产,核心风险是应用漏洞、数据泄露、数据篡改、数据丢失、恶意攻击(如SQL注入、XSS跨站脚本)等,如同“住宅内的贵重物品与核心资料”,是整个技术防护体系的核心目标。

核心技术措施:

1. 应用安全技术:① Web应用防火墙(WAF):针对网站、Web应用,防范SQL注入、XSS跨站脚本、CSRF跨站请求伪造等常见应用攻击,过滤恶意请求;② 应用漏洞扫描:定期开展应用程序漏洞扫描(如代码漏洞、接口漏洞),在应用开发、测试、上线各阶段进行安全测试,避免漏洞引入;③ 应用程序加固:对APP、办公软件等应用进行加固,防止应用被反编译、篡改,保护应用核心逻辑与代码;

2. 数据安全技术(核心技术):① 数据加密:对核心数据进行静态加密(存储时加密)与动态加密(使用时加密),常用加密算法有AES、RSA,确保数据即使被窃取,也无法破解;② 数据备份与恢复:建立核心数据备份机制,定期备份数据(如每日增量备份、每周全量备份),备份数据存储在安全位置(如离线存储、异地存储),定期开展备份恢复测试,确保数据丢失后能及时恢复;③ 数据分级分类管理:对所有数据进行分级(核心、重要、普通)、分类(个人信息、商业机密、业务数据),针对不同等级、类别的数据,采取不同的防护措施,重点保护核心数据;④ 数据脱敏:对非核心场景使用的敏感数据(如个人身份证号、手机号)进行脱敏处理(如隐藏中间位数),避免敏感数据泄露;

3. 数据库安全:部署数据库防火墙硬件防火墙 参数,防范数据库入侵、SQL注入攻击,规范数据库访问权限,定期备份数据库,监控数据库操作日志,及时发现异常操作。

实践要点:

1. 应用漏洞扫描需覆盖开发、测试、上线全生命周期,上线前必须完成高危漏洞整改;

2. 核心数据必须采用加密存储与备份,备份数据需定期校验,确保备份有效;

3. 数据分级分类需结合业务实际,明确核心数据范围,重点投入防护资源;

4. 定期开展数据安全审计,检查数据访问、传输、存储行为,及时发现数据泄露隐患。

(五)终端用户层

终端用户层是技术体系架构的“末端防线”,核心定位是“规范终端设备与用户行为,减少人为安全隐患”,聚焦“终端设备(电脑、手机、平板)与用户操作”的防护,核心风险是终端感染病毒、用户违规操作(如泄露密码、点击钓鱼链接)、终端设备丢失、非法外接设备等,如同“住宅内的居住者”,规范居住者行为,才能避免内部隐患。

核心技术措施:

1. 终端安全软件:为所有终端设备安装终端检测响应系统(EDR)、杀毒软件,实时查杀病毒、木马、恶意程序,定期更新病毒库,开展全盘扫描硬件防火墙安全保障要点:冗余备份、网络分段及设备主机防护,防范终端感染恶意程序;

2. 终端管控:部署终端管控平台,对终端设备进行统一管控,规范终端操作,如禁止外接U盘、移动硬盘等存储设备,禁止访问恶意网站,限制终端安装非授权软件,监控终端设备运行状态;

3. 身份认证与权限管控:对终端用户实行身份认证(如账号密码、人脸识别、短信验证),确保终端设备仅授权用户可使用,终端账号采用强密码,定期更换密码,禁止共用账号;

4. 移动终端安全:针对手机、平板等移动终端,部署移动终端管理(MDM)软件,规范移动终端接入内网,加密移动终端存储的敏感数据,远程锁定、擦除丢失移动终端的数据,避免数据泄露;

5. 安全基线:建立终端安全基线,规范终端设备的系统配置、密码策略、软件安装要求,定期检查终端安全基线符合性,对不符合要求的终端进行整改。

实践要点:

1. 终端安全软件需定期更新,确保能识别最新恶意程序,同时禁止用户卸载、关闭安全软件;

2. 定期开展终端安全培训,提升用户安全意识,规范用户操作(如不泄露密码、不点击钓鱼链接、不随意外接存储设备);

3. 对离职员工的终端设备,及时注销账号、回收设备,擦除设备内的敏感数据,避免数据泄露;

4. 定期开展终端安全检查,扫描终端漏洞、恶意程序,整改安全隐患,确保终端设备安全。

三、五大分层协同逻辑与实践误区澄清

五大分层的协同联动,是技术体系架构发挥作用的关键,同时结合实践场景,澄清常见误区,避免从业者走弯路,确保技术体系架构落地见效。

(一)五大分层协同逻辑

核心协同逻辑:“层层联动、闭环处置”,形成全链条防护。

1. 外部风险处置:恶意流量、非法接入先由边界防护层阻断,未阻断的风险由网络通信层监测、过滤,同时联动边界防护层调整策略;

2. 内部风险处置:终端用户层发现的病毒、违规操作,联动设备主机层、应用数据层,阻断风险扩散,避免感染核心主机、泄露核心数据;

3. 全流程监测:各层均部署监测工具,监测数据实时汇总,形成安全态势感知,一旦发现风险,快速定位风险所在分层,联动其他层开展处置;

4. 迭代优化:各层技术措施的运行日志、风险处置情况,用于优化其他层的防护策略,实现技术体系架构的持续迭代,适配风险变化与业务升级。

(二)常见实践误区澄清

误区1:只重视边界防护层,忽视其他分层。

澄清:边界防护层仅能阻断外部大部分风险,无法防范内部风险(如内部用户违规操作、核心主机漏洞),五大分层缺一不可,需协同发力,才能实现全链条防护。

误区2:技术措施越先进越好,忽视场景适配。

澄清:技术体系架构的核心是“适配场景、可落地”,小型组织无需部署复杂的高端技术,聚焦核心分层、核心风险,落实基础技术措施即可,过度追求先进技术只会增加投入、难以落地。

误区3:只部署技术设备,忽视管理与维护。

澄清:技术设备需要定期维护、更新(如补丁更新、病毒库更新、策略优化),否则技术设备会沦为“摆设”,无法发挥防护作用,技术与管理缺一不可。

误区4:应用数据层只重视数据加密,忽视数据备份。

澄清:加密能防范数据泄露,但无法防范数据丢失(如设备故障、恶意删除),数据备份是保障数据可用性的核心,两者需结合落实。

误区5:终端用户层防护仅靠技术,忽视用户培训。

澄清:终端用户的违规操作是重要安全隐患,即使部署完善的终端技术措施,若用户安全意识薄弱,仍会引发安全事件,技术防护与用户培训需协同推进。

四、总结

技术体系架构的核心是“以五大分层为骨架,以技术措施为支撑,以协同联动为核心”,网络通信层、边界防护层、设备主机层、应用数据层、终端用户层层层递进、协同发力,构建了“从外到内、从传输到终端、从载体到核心”的全链条技术防护体系,其核心价值是通过可落地的技术手段,防范各类网络安全风险,保护核心资产安全,平衡防护效果与业务效率。