栏目:股票配资平台 作者:股票配资平台 更新:2026-02-26 阅读:114

<{股票配资平台}>硬件防火墙介绍及与交换机、路由器功能对比,看看工作原理咋样

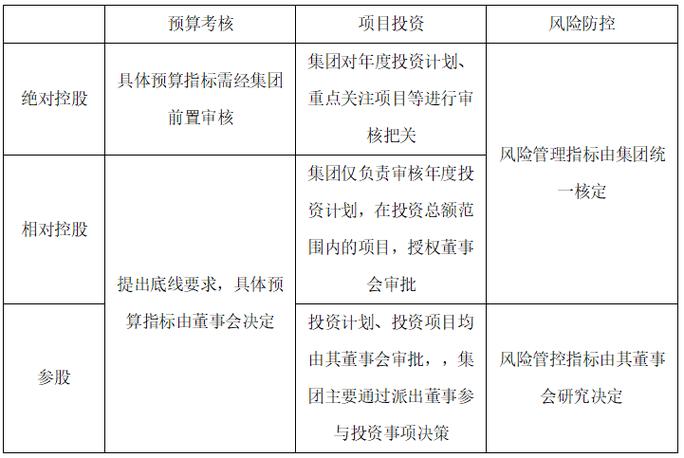

一、什么是防火墙

“防火墙”一词起源于建筑领域,防火墙( )是防止火灾发生时,火势烧到其它区域,使用由防火材料砌的墙。

后来这个词语引入到了通信领域中,把从外向内的网络入侵行为看做是火灾,防止这种入侵的策略叫做防火墙。

防火墙不但用于防范外网,例如:对企业内网的 DoS 攻击或非法访问等,也开始防范从内部网络向互联网泄露信息、把内部网络作为攻击跳板等行为。

网络中的防火墙的隔离,是选择性的硬件防火墙 参数,隔离“火”的蔓延,而又保证“人”可以穿墙而过。这里的“火”是指网络中的各种攻击,而“人”是指正常的通信报文。

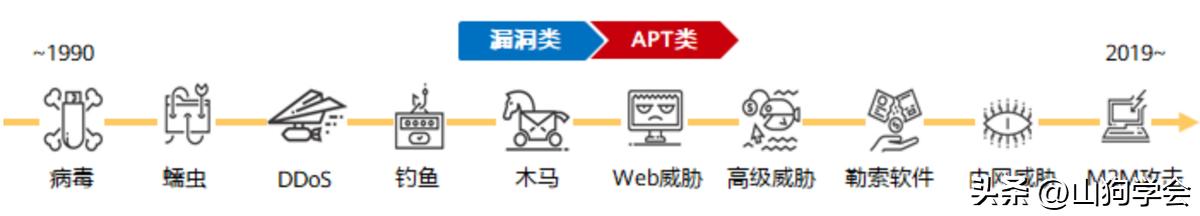

安全问题无处不在,路由器和交换机构建了互联互通的网络,带来便利的同时也带来了安全隐患。

硬件防火墙可以实现 CIA 的机密性( )、完整性( )、可用性( )这三种类型的对应策略。企业会在局域网和互联网的边界部署防火墙。

二、防火墙的工作原理详解

2.1 防火墙与交换机、路由器功能对比

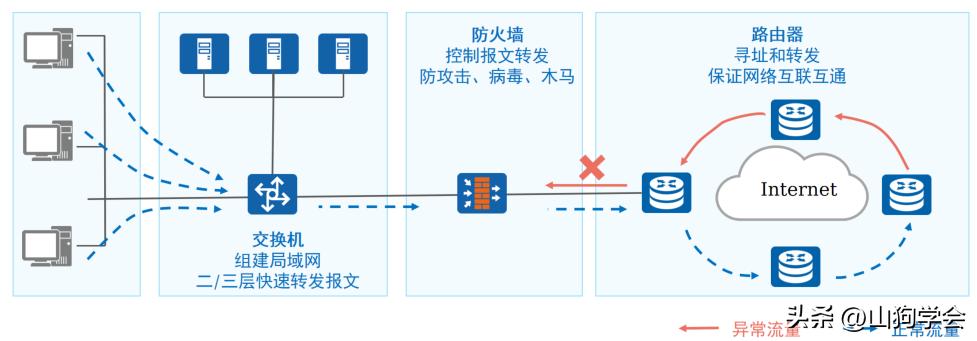

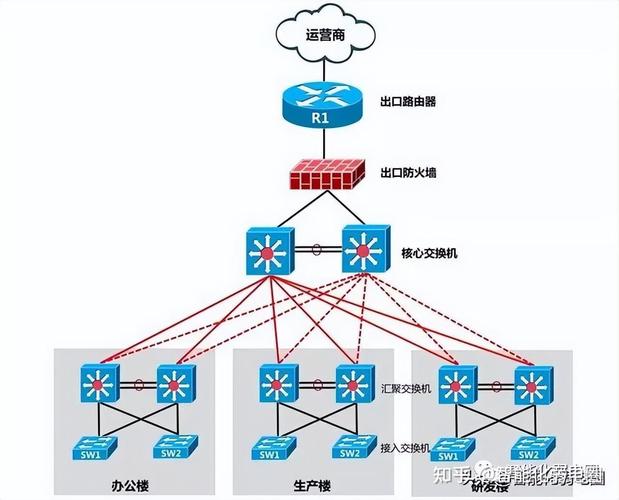

换机作用是接入终端和汇聚内部路由,组建内部互联互通的局域网。路由器作用是路由的分发、寻址和转发,构建外部连接网络。防火墙作用是流量控制和安全防护,区分和隔离不同安全区域。

防火墙的转发流程比路由器复杂。硬件上除了接口、LPU(Line Unit)、交换网板等外,防火墙还特有SPU( Unit),用于实现防火墙的安全功能。

防火墙一般应用于企业边界防护、内网管控和安全隔离、数据中心边界防护、数据中心安全联动等。

2.2 防火墙的种类

包过滤是指基于五元组(配置ACL)对每个数据包进行检测,根据配置的安全策略转发或丢弃数据包,是基于IP层的实现,也可以使用路由替代。

根据包的源IP地址、目的IP地址、源端口、目的端口、包传递方向等信息判断是否允许包通过,有点明显:低负载、高通过率、对用户透明。

包过滤防火墙的问题也比较明显:逐包检测,性能较低;ACL规则难以适应动态需求;通常不检查应用层数据;无报文关联分析,容易被欺骗。

状态检测是包过滤技术的发展,它考虑报文前后的关联性,检测的是连接状态而非单个报文。

利用TCP会话、UDP“伪”会话的状态信息进行网络访问机制:防火墙建立并维护一张会话表,缓存合法会话(符合已定义安全策略的TCP连接/UDP流),创建会话项,检查状态表项,与会话相关联的包允许通过。

AI防火墙是结合AI技术的新一代防火墙。它通过结合AI算法或AI芯片等多种方式,进一步提高了防火墙的安全防护能力和性能。内置的恶意文件检测引擎CDE、诱捕、APT检测引擎和探针,支持与沙箱和大数据分析平台联动检测,是一套智能防御体系。

2.3 安全区域分类

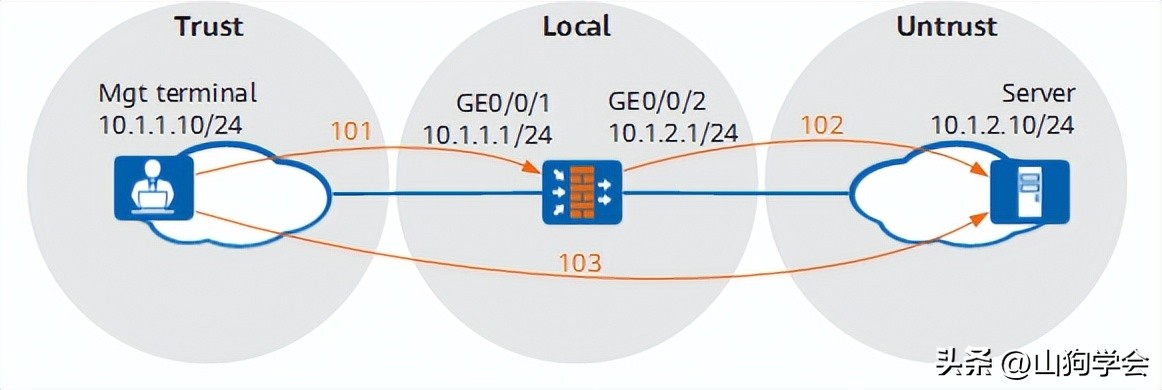

安全区域( Zone),简称为区域(Zone),是防火墙的重要概念。防火墙大部分的安全策略都基于安全区域实施。

主要用于连接公司内部网络,优先级为85,安全等级较高。

在防火墙中通常定义为需要对外提供服务的网络,其安全性介于Trust区域和区域之 间优先级为50,安全等级中等

通常定义外部网络,优先级功5,安全级别很低,区域表示不受信任的区域。

通常定义防火墙本身,优先级为100。防火墙除了转发区域之间的报文之外还需要自身接收或发送流量。

默认最多自定义16个区域,自定义区域没有默认优先级,所以需要手工指定。

2.4 防火墙安全策略

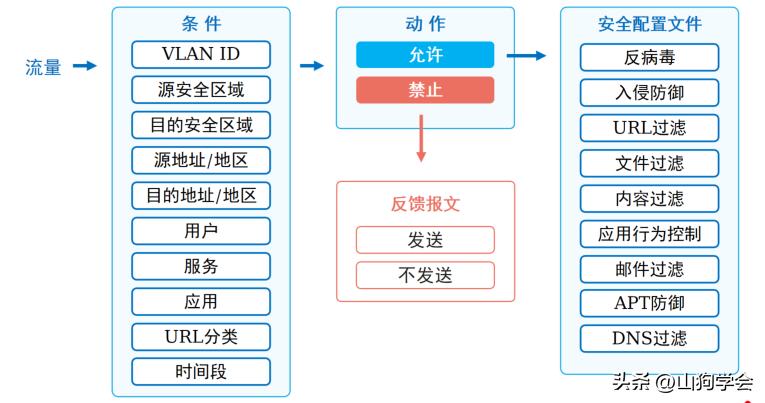

安全策略是控制防火墙对流量转发以及对流量进行内容安全一体化检测的策略。

当防火墙收到流量后,对流量的属性(五元组、用户、时间段等)进行识别,然后与安全策略的条件进行匹配。如果条件匹配,则此流量被执行对应的动作。

每一条安全策略都是由匹配条件和动作组成的规则。防火墙接收到报文以后,将报文的属性与安全策略的匹配条件进行匹配。如果所有条件都匹配,则此报文成功匹配安全策略,防火墙按照该安全策略的动作处理这个报文及其后续双向流量。

因此,安全策略的核心元素是匹配条件和动作:

安全策略的匹配条件描述了流量的特征硬件防火墙介绍及与交换机、路由器功能对比,看看工作原理咋样,用于筛选出符合条件的流量。安全策略的匹配条件包括以下要素。

1)谁:谁发出的流量,即用户。在Agile 单点登录场景下,还可以指定用户的接入方式、用户使用的终端设备类型。

2)从哪里来,到哪里去:流量的来源和目的,包括源/目的安全区域、源/目的IP地址、源/目的地区和VLAN。地区本质上是IP地址在地理区域上的映射。

3)干什么:访问的服务、应用或者URL分类。

4)什么时候:即时间段。

以上匹配条件,在一条安全策略中都是可选配置;但是一旦配置了,就必须全部符合才认为匹配,即这些匹配条件之间是“与”的关系。一个匹配条件中如果配置了多个值,多个值之间是“或”的关系,只要流量匹配了其中任意一个值,就认为匹配了这个条件。

安全策略的基本动作有两个:允许和禁止,即流量能否通过。

1)如果动作为允许:你还可以对此符合此策略的流量执行进一步的内容安全检查。华为防火墙的内容安全检查功能包括反病毒AV、入侵防御IPS、URL过滤、文件过滤、内容过滤、应用行为控制、邮件过滤、APT防御、DNS过滤等。每项内容安全检查都有各自的适用场景和处理动作。防火墙如何处理流量,由所有内容安全检查的结果共同决定。

2)如果动作为禁止:你还可以选择发送向服务端或客户端反馈报文,快速结束会话,减少系统资源消耗。

用户、终端设备、时间段、地址、地区、服务、应用、URL分类等匹配条件,以及内容安全检查所需的各种配置文件,在防火墙上都以对象的形式存在。你可以先创建对象,然后在多个安全策略中引用。

2.5 会话表

防火墙采用了基于“状态”的报文控制机制:只对首包或者少量报文进行检测就确定一条连接的状态,大量报文直接根据所属连接的状态进行控制。这种状态检测机制迅速提高了防火墙的检测和转发效率。会话表就是为了记录连接的状态而存在的。设备在转发TCP、UDP和ICMP报文时都需要查询会话表,来判断该报文所属的连接并采取相应的处理措施。

[FW] display firewall session table

ftp VPN: public --> public 192.168.1.2:2095 +-> 10.1.1.2:21

ftp-data VPN: public --> public 10.1.1.2:20 -->三、防火墙配置案例 - 安全区域、安全策略、多通道配置、NAT

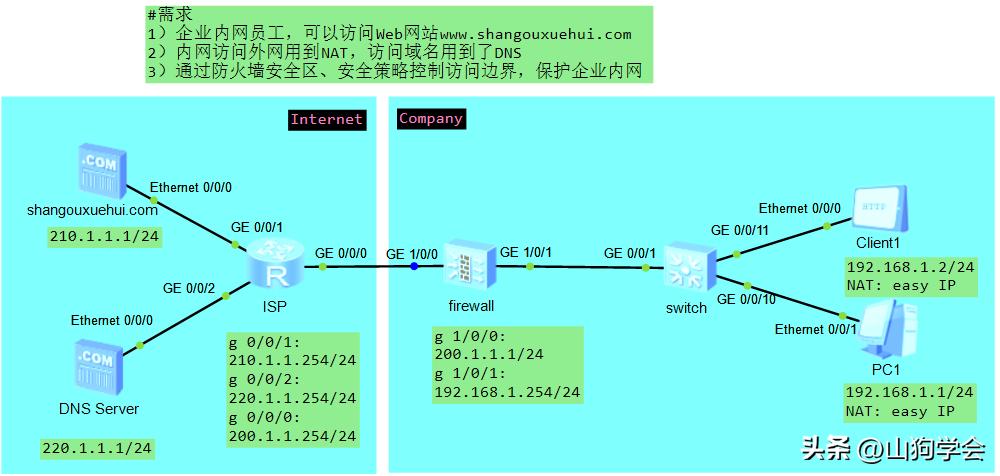

由于使用简易拓扑集中示例防火墙,对于VLAN隔离、设备可靠性、互联网接入、DHCP、无线网络等场景的实际应用可以参考前序文章做详细拓扑优化:

system-view

[Huawei]sysname ISP

[ISP]interface GigabitEthernet 0/0/1

[ISP-GigabitEthernet0/0/1]ip address 210.1.1.254 24

[ISP-GigabitEthernet0/0/1]int g 0/0/2

[ISP-GigabitEthernet0/0/2]ip add 220.1.1.254 24

[ISP-GigabitEthernet0/0/2]int g 0/0/0

[ISP-GigabitEthernet0/0/0]ip add 200.1.1.254 24

[ISP]display ip interface brief

*down: administratively down

^down: standby

(l): loopback

(s): spoofing

The number of interface that is UP in Physical is 4

The number of interface that is DOWN in Physical is 0

The number of interface that is UP in Protocol is 4

The number of interface that is DOWN in Protocol is 0

Interface IP Address/Mask Physical Protocol

GigabitEthernet0/0/0 200.1.1.254/24 up up

GigabitEthernet0/0/1 210.1.1.254/24 up up

GigabitEthernet0/0/2 220.1.1.254/24 up up

NULL0 unassigned up up(s) system-view

[USG6000V1]sysname firewall

[firewall]interface gigabitEthernet 1/0/0

[firewall-GigabitEthernet1/0/0]ip address 200.1.1.1 24

#用于ping测试,放通ping权限,实际应能用中不用启用

[firewall-GigabitEthernet1/0/0]service-manage ping permit

[firewall-GigabitEthernet1/0/0]int g 1/0/1

[firewall-GigabitEthernet1/0/1]ip add 192.168.1.254 24

#用于ping测试,放通ping权限,实际应能用中不用启用

[firewall-GigabitEthernet1/0/1]service-manage ping permit

[firewall-GigabitEthernet1/0/1]quit

[firewall]undo info-center enable

#配置安全域,并添加接口;接口必须加入安全域否则无法使用

[firewall]firewall zone untrust

[firewall-zone-untrust]add interface gigabitEthernet 1/0/0

[firewall-zone-untrust]firewall zone trust

[firewall-zone-trust]add int g 1/0/1

[firewall-zone-trust]quit

#配置安全策略,允许通过ping,dns,http访问外网地址

[firewall]security-policy

[firewall-policy-security]rule name accessInternet

[firewall-policy-security-rule-accessInternet]source-zone trust

[firewall-policy-security-rule-accessInternet]destination-zone untrust

[firewall-policy-security-rule-accessInternet]service icmp

[firewall-policy-security-rule-accessInternet]service dns

[firewall-policy-security-rule-accessInternet]service http

[firewall-policy-security-rule-accessInternet]action permit

[firewall-policy-security-rule-accessInternet]quit

[firewall-policy-security]quit

#配置easy ip模式nat,并允许访问ping,dns和http

[firewall]nat-policy

[firewall-policy-nat]rule name easyIP

[firewall-policy-nat-rule-easyIP]source-zone trust

[firewall-policy-nat-rule-easyIP]source-address 192.168.1.0 24

[firewall-policy-nat-rule-easyIP]service icmp

[firewall-policy-nat-rule-easyIP]service dns

[firewall-policy-nat-rule-easyIP]service http

[firewall-policy-nat-rule-easyIP]action source-nat easy-ip

[firewall-policy-nat-rule-easyIP]quit

[firewall-policy-nat]quit

#启用多通道支持

[firewall]firewall detect dns

#配置默认路由

[firewall]ip route-static 0.0.0.0 0 200.1.1.254

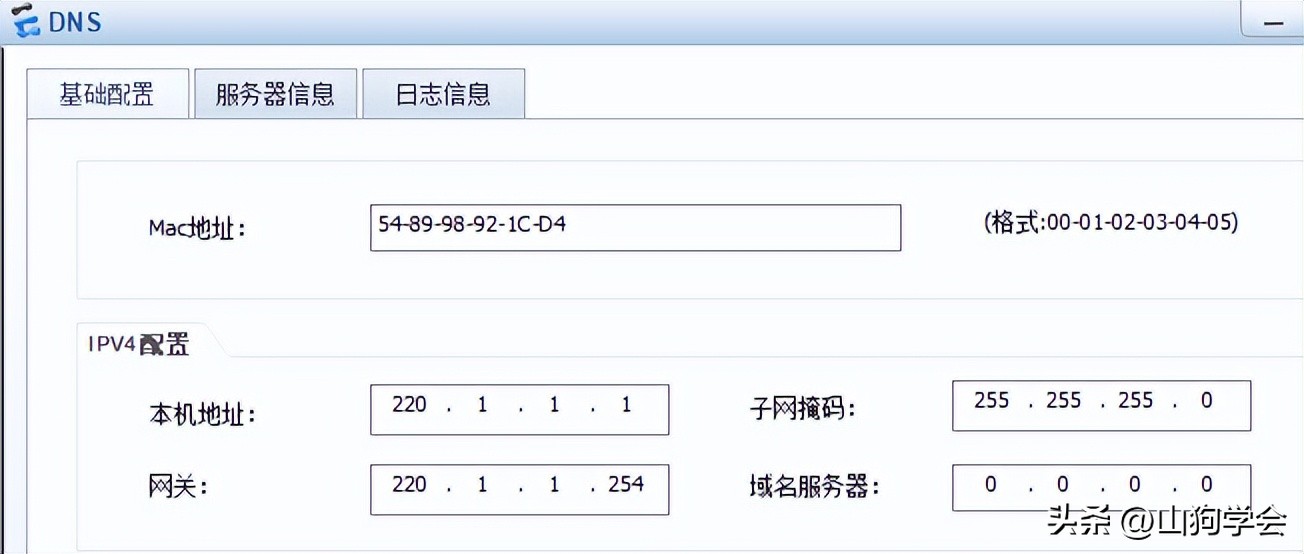

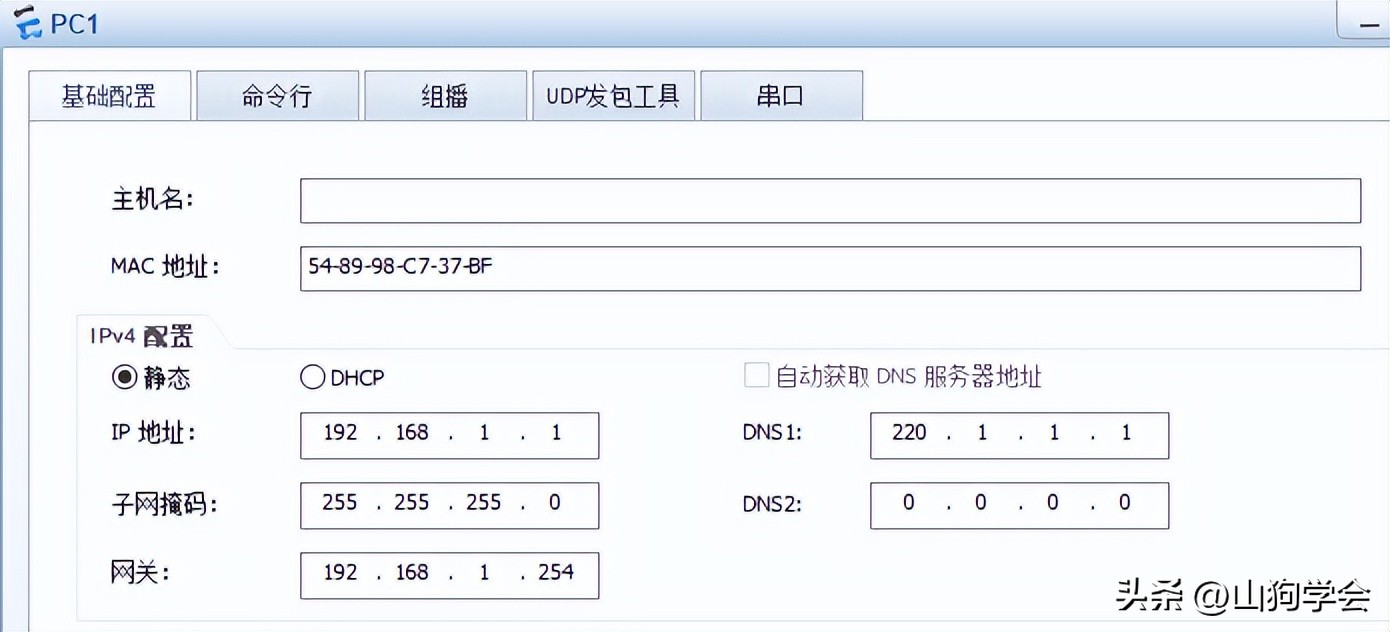

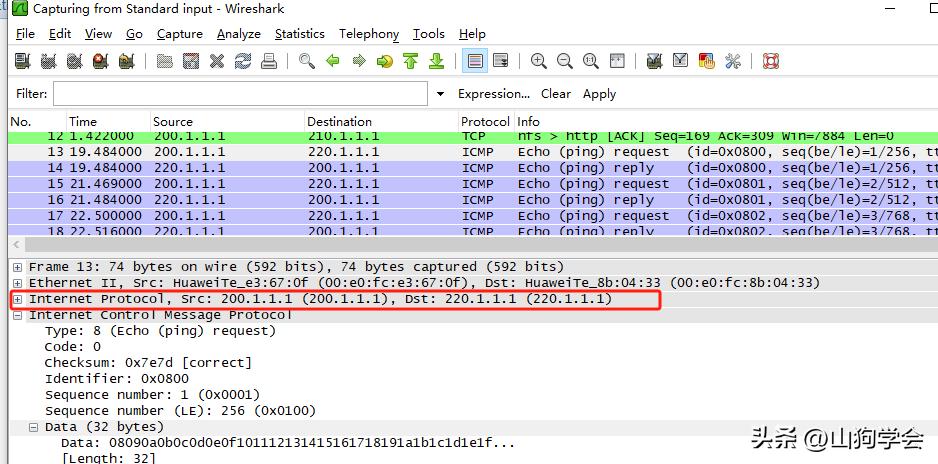

1)PC1 ping通DNS

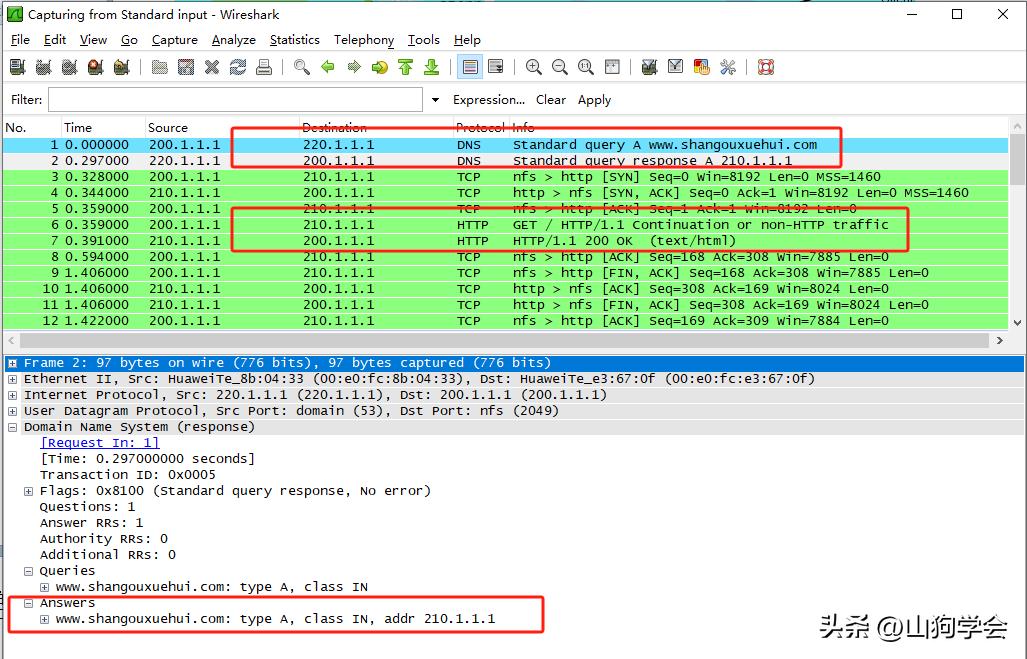

2)可以访问

#DNS是多通道协议,查看回话

[firewall]display firewall session table

2023-10-14 10:25:30.690

Current Total Sessions : 2

http VPN: public --> public 192.168.1.2:2052[200.1.1.1:2049] --> 210.1.1.1:80

dns VPN: public --> public 192.168.1.2:49153[200.1.1.1:2049] +-> 220.1.1.1:53

[firewall]display firewall session table

2023-10-14 10:25:52.680

Current Total Sessions : 6

icmp VPN: public --> public 192.168.1.1:40300[200.1.1.1:2049] --> 220.1.1.1:2048####山狗学会 Start#####